前言:

通过修改pam配置来达到限制密码尝试次数!

1:修改 /etc/pam.d/login 配置(这里只是终端登录配置,如果还需要配置SSH远程登录限制,只配置下面的 /etc/pam.d/pam.d/common-auth 即可)

vim /etc/pam.d/login

在文档前面插入然后保存退出:

auth required pam_tally2.so deny=3 unlock_time=60

参数解释(如果需要对root用户进行限制则在后方加入root的参数)

- deny # 次数

- unlock_time # 被锁定后,多久解锁。单位:秒

- even_deny_root # 对root 生效

- root_unlock_time # root # 单位:秒

2:修改 /etc/pam.d/pam.d/common-auth 配置

vim /etc/pam.d/common-auth

在文档前面插入然后保存退出:

auth required pam_tally2.so deny=3 unlock_time=60

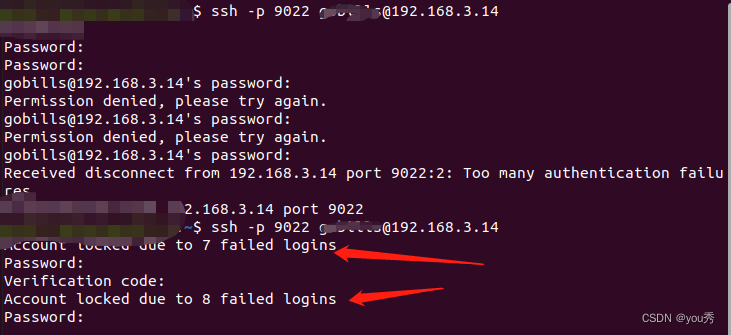

3:尝试输错3次密码: